-20% ¡Descuento hasta el 15 de junio!

Máster en Protección de Datos

Título oficial emitido por Universidad Europea de Madrid

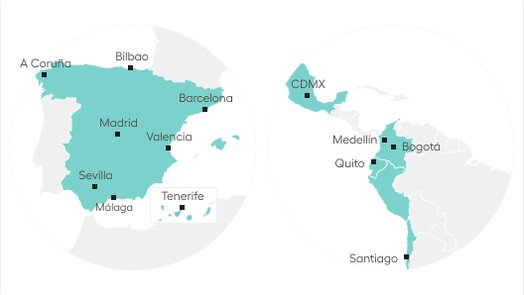

| Online | Clases en Español | Inicio: octubre 2026 | 11 meses, 60 ECTS | Facultad de Ciencias Jurídicas, Educación y Humanidades |

Nuestro Máster en Protección de Datos te permite especializarte en la protección legal de los datos personales desde una perspectiva nacional y europea y prepararte para ejercer como Delegado de Protección de Datos.

Este máster está reconocido desde 8/3/2023 por la entidad de certificación ADOK CERTIFICACIÓN INTERNACIONAL y habilita el acceso al examen de certificación de Delegados de Protección de Datos (DPO) en cualquier entidad de certificación acreditada bajo el Esquema AEPD-DPD.

Te especializarás en el asesoramiento a empresas públicas y privadas para evitar las sanciones derivadas de un tratamiento inadecuado de los datos según la normativa del RGPD y LOPDGDD.

- Innovarás en la interpretación del marco legal que regula la protección de datos.

- Realizarás auditorías para controlar los riesgos del incumplimiento del RGPD y LOPDGDD.

- Analizarás el marco normativo para implementar tecnologías disruptivas en el mercado.

- Diseñarás políticas y guías de protección de datos y seguridad de la información

Entidad certificadora

Da voz al profesional que llevas dentro

Los alumnos podrán optar a 2 plazas para realizar una publicación real en una revista de enorme impacto de la editorial WK especializada en legal tech, a través de la presentación de sus propuestas a concurso, que serán revisadas por la revista y sus directoras, para asegurar el cumplimiento de los requisitos de originalidad, actualidad, rigurosidad y excelencia.

Certifícate en Digital Data Guard

Obtén una insignia en "Digital Data Guard" y acredita tus conocimientos prácticos en la protección de información digital y datos personales, a través de la aplicación de herramientas avanzadas y la normativa legal vigente.

TRENDING

Durante tu máster utilizarás TRENDING, el único juego educativo con el que adquirirás y reforzarás una amplia gama de competencias digitales en Privacidad, Ciberseguridad, aplicación de la IA y nuevas tecnologías, el uso de las redes sociales, la identificación de fake news y el pensamiento crítico entre otras, de una forma interactiva y dinámica.

Enfréntate a los nuevos retos en las áreas de privacidad y protección de datos personales

Las RR.SS. presentan grandes riesgos para la privacidad de los usuarios como la huella e identidad digital o el data mining.

El RGPD establece las normas para la creación de perfiles comerciales según el análisis del comportamiento de los usuarios.

La tecnología blockchain entra en conflicto con los fundamentos del RGPD, como el derecho al olvido o supresión.

Los dispositivos inteligentes almacenan grandes cantidades de datos personales, sus riesgos deben ser identificados.

Los softwares más innovadores del legaltech durante tu Máster en Protección de Datos

Consigue una doble titulación

Plan de estudios

Estructura del plan de estudio

PRIMER CURSO

Horas de formación según el esquema AEPD-DPD

- Dominio 1: 90 horas

- Dominio 2: 54 horas

- Dominio 3: 36 horas

Módulo 1. Marco jurídico nacional y europeo sobre protección de datos (6 ECTS)

- Privacidad y protección de datos en el panorama internacional

- La protección de datos en Europa

- La protección de datos en España

- Estándares y buenas prácticas

- Directiva europea sobre ePrivacy

- Directrices y guías del Comité Europeo de Protección de Datos

Correspondencia con el Esquema AEPD-DPD

1.1. Contexto normativo.

1.1.1. Privacidad y protección de datos en el panorama internacional.

1.1.2. La protección de datos en Europa.

1.1.3. La protección de datos en España.

1.1.4. Estándares y buenas prácticas.

1.13. Normativa española con implicaciones en protección de datos.

1.14.1. Directiva e-Privacy: Directiva 2002/58/CE del Parlamento Europeo y del Consejo de 12 de julio de 2002, relativa al tratamiento de los datos personales y a la protección de la intimidad en el sector de las comunicaciones electrónicas (Directiva sobre privacidad y las comunicaciones electrónicas) o Reglamento e-Privacy cuando se apruebe.

1.14.3. Directiva (UE) 2016/680 del Parlamento Europeo y del Consejo de 27 de abril de 2016 relativa a la protección de las personas físicas en lo que respecta al tratamiento de datos personales por parte de las autoridades competentes para fines de prevención, investigación, detección o enjuiciamiento de infracciones penales o de ejecución de sanciones penales, y a la libre circulación de dichos datos y por la que se deroga la Decisión Marco 2008/977/JAI del Consejo.

1.2. El Reglamento Europeo de Protección de datos y la Ley Orgánica 3/2018, de 5 diciembre, de protección de datos personales y garantía de los derechos digitales. Fundamentos.

Duración del módulo: 150 horas.

Módulo 2. Derechos de los individuos y políticas de protección de datos (6 ECTS)

- El Reglamento Europeo de Protección de datos y la Ley Orgánica 3/2018, de 5 diciembre, de protección de datos personales y garantía de los derechos digitales

- El binomio derecho/deber en la protección de datos

- El consentimiento informado: finalidad, transparencia, conservación, información y deber de comunicación al interesado

- Acceso, rectificación, supresión (olvido)

- Portabilidad y Limitación del tratamiento

- Privacidad desde el diseño y por defecto

Correspondencia con el Esquema AEPD-DPD

1.3. El binomio derecho/deber en la protección de datos.

1.4. El Reglamento Europeo de Protección de datos y la Ley Orgánica 3/2018, de 5 diciembre, de protección de datos personales y garantía de los derechos digitales. Legitimación

1.4.1. El consentimiento: otorgamiento y revocación.

1.4.2. El consentimiento informado: finalidad, transparencia, conservación, información y deber de comunicación al interesado.

1.4.3. Consentimiento de los niños.

1.4.4. Categorías especiales de datos.

1.4.5. Datos relativos a infracciones y condenas penales.

1.4.6. Tratamiento que no requiere identificación.

1.4.7. Bases jurídicas distintas del consentimiento.

1.5. Derechos de los individuos.

1.5.1. Transparencia e información

1.5.2. Acceso, rectificación, supresión (olvido).

1.5.3. Oposición

1.5.4. Decisiones individuales automatizadas.

1.5.5. Portabilidad.

1.5.6. Limitación del tratamiento.

1.5.7. Excepciones a los derechos.

1.7.1. Privacidad desde el diseño y por defecto. Principios fundamentales.

Duración del módulo: 150 horas.

Módulo 3. Delegado de Protección de Datos y autoridades de control (6 ECTS)

- El Delegado de Protección de Datos (DPD). Marco normativo

- Códigos de conducta y certificaciones

- El Reglamento Europeo de Protección de datos. Delegados de Protección de Datos (DPD, DPO, o Data Privacy Officer)

- Designación, nombramiento y conflictos de intereses

- Obligaciones y responsabilidades

- Autoridades de Control y el Comité Europeo de Protección de Datos

Correspondencia con el Esquema AEPD-DPD

1.7.5. El Delegado de Protección de Datos (DPD). Marco normativo.

1.7.6. Códigos de conducta y certificaciones

1.8. El Reglamento Europeo de Protección de datos. Delegados de Protección de Datos (DPD, DPO, o Data Privacy Officer).

1.8.1. Designación. Proceso de toma de decisión. Formalidades en el nombramiento, renovación y cese. Análisis de conflicto de intereses.

1.8.2. Obligaciones y responsabilidades. Independencia. Identificación y reporte a dirección.

1.8.3. Procedimientos. Colaboración, autorizaciones previas, relación con los interesados y gestión de reclamaciones.

1.8.4. Comunicación con la autoridad de protección de datos.

1.8.5. Competencia profesional. Negociación. Comunicación. Presupuestos.

1.8.6. Formación.

1.8.7. Habilidades personales, trabajo en equipo, liderazgo, gestión de equipos.

1.10. El Reglamento Europeo de Protección de datos y la Ley Orgánica 3/2018, de 5 diciembre, de protección de datos personales y garantía de los derechos digitales. Autoridades de Control.

1.10.1. Autoridades de Control.

1.10.2. Potestades.

1.10.3. Régimen sancionador.

1.10.4. Comité Europeo de Protección de Datos.

1.10.5. Procedimientos seguidos por la AEPD.

1.10.6. La tutela jurisdiccional.

1.10.7. El derecho de indemnización

1.11. Directrices de interpretación del RGPD.

1.11.1. Guías del GT art. 29.

1.11.2. Opiniones del Comité Europeo de Protección de Datos

1.11.3. Criterios de órganos jurisdiccionales

Duración del módulo: 150 horas.

Módulo 4. Seguridad de la información y programas de cumplimiento (6 ECTS)

- Ciberseguridad y responsabilidad por activa

- Marco normativo de la seguridad de la información

- Las violaciones de la seguridad. Notificación de violaciones de seguridad

- Ciberseguridad y gobierno de la seguridad de la información

- Programa de cumplimiento de Protección de Datos y Seguridad en una organización

- Evaluación de Impacto de Protección de Datos “EIPD”

Correspondencia con el Esquema AEPD-DPD

1.7.4. Las violaciones de la seguridad. Notificación de violaciones de seguridad

1.7.2. Evaluación de impacto relativa a la protección de datos y consulta previa. Los tratamientos de alto riesgo

2.3. Programa de cumplimiento de Protección de Datos y Seguridad en una organización. 2.3.1. El Diseño y la implantación del programa de protección de datos en el contexto de la organización.

2.3.2. Objetivos del programa de cumplimiento

2.4.2. Ciberseguridad y gobierno de la seguridad de la información. Generalidades, Misión, gobierno efectivo de la Seguridad de la Información (SI). Conceptos de SI. Alcance. Métricas del gobierno de la SI. Estado de la SI. Estrategia de SI.

2.4.3. Puesta en práctica de la seguridad de la información. Seguridad desde el diseño y por defecto. El ciclo de vida de los Sistemas de Información. Integración de la seguridad y la privacidad en el ciclo de vida. El control de calidad de los SI

2.5. Evaluación de Impacto de Protección de Datos “EIPD”.

2.5.1. Introducción y fundamentos de las EIPD: Origen, concepto y características de las EIPD. Alcance y necesidad. Estándares.

2.5.2. Realización de una evaluación de impacto. Aspectos preparatorios y organizativos, análisis de la necesidad de llevar a cabo la evaluación y consultas previas.

Duración del módulo: 150 horas.

Módulo 5. Marcos jurídicos sectoriales: sanitario, telecomunicaciones, financiero, publicidad y seguros (6 ECTS)

- Normativas Sectoriales

- Sanitaria, Farmacéutica, Investigación

- Telecomunicaciones

- Financiero y Seguros

- Publicidad

- Protección de los menores

Correspondencia con el Esquema AEPD-DPD

1.12. Normativas sectoriales afectadas por la protección de datos.

1.12.1. Sanitaria, Farmacéutica, Investigación.

1.12.2. Protección de los menores

1.12.3. Solvencia Patrimonial

1.12.4. Telecomunicaciones

1.12.5. Videovigilancia

1.12.6. Seguros

1.12.7. Publicidad, etc.

1.14.2. Directiva 2009/136/CE del Parlamento Europeo y del Consejo, de 25 de noviembre de 2009, por la que se modifican la Directiva 2002/22/CE relativa al servicio universal y los derechos de los usuarios en relación con las redes y los servicios de comunicaciones electrónicas, la Directiva 2002/58/CE relativa al tratamiento de los datos personales y a la protección de la intimidad en el sector de las comunicaciones electrónicas y el Reglamento (CE) nº 2006/2004 sobre la cooperación en materia de protección de los consumidores.

Duración del módulo: 150 horas.

Módulo 6. Gestión económica y monetización de datos en el ámbito empresarial (6 ECTS)

- Régimen para la conformación y manejo de bases de datos

- Bases de datos y administración electrónica

- Transferencias internacionales de datos

- Ética digital y monetización de datos

- Derechos de los usuarios en sector de las comunicaciones

- Casos de uso de soluciones y ecosistemas basados en datos

Correspondencia con el Esquema AEPD-DPD

1.9. El Reglamento Europeo de Protección de datos y la Ley Orgánica 3/2018, de 5 diciembre, de protección de datos personales y garantía de los derechos digitales. Transferencias internacionales de datos

1.9.1. El sistema de decisiones de adecuación.

1.9.2. Transferencias mediante garantías adecuadas.

1.9.3. Normas Corporativas Vinculantes

1.9.4. Excepciones.

1.9.5. Autorización de la autoridad de control.

1.9.6. Suspensión temporal

1.9.7. Cláusulas contractuales

2.1. Análisis y gestión de riesgos de los tratamientos de datos personales

Duración del módulo: 150 horas.

Módulo 7. Técnicas de cumplimiento normativo: planeación, ejecución y seguimiento de procesos de auditoría (6 ECTS)

- La auditoría de protección de datos

- Auditoría de Sistemas de Información

- La gestión de la seguridad de los tratamientos

- Accountability: La trazabilidad del modelo de cumplimiento

- Marco normativo. Esquema Nacional de Seguridad

- Evaluación de Impacto de Protección de Datos

Correspondencia con el Esquema AEPD-DPD

1.6. El Reglamento Europeo de Protección de datos y la Ley Orgánica 3/2018, de 5 diciembre, de protección de datos personales y garantía de los derechos digitales. Medidas de cumplimiento.

1.6.1. Las políticas de protección de datos.

1.6.2. Posición jurídica de los intervinientes. Responsables, co-responsables, encargados, subencargado del tratamiento y sus representantes. Relaciones entre ellos y formalización.

1.6.3. El registro de actividades de tratamiento: identificación y clasificación del tratamiento de datos.

1.7.3. Seguridad de los datos personales. Seguridad técnica y organizativa.

2.2. Metodologías de análisis y gestión de riesgos.

2.3.3. Accountability: la trazabilidad del modelo de cumplimiento.

2.4.1. Marco normativo. Esquema Nacional de Seguridad y directiva NIS: Directiva (UE) 2016/1148 relativa a las medidas destinadas a garantizar un elevado nivel común de seguridad de las redes y sistemas de información en la Unión. Ámbito de aplicación, objetivos, elementos principales, principios básicos y requisitos mínimos.

3.1. La auditoría de protección de datos.

3.1.1. El proceso de auditoría. Cuestiones generales y aproximación a la auditoría. Características básicas de la Auditoría.

3.1.2. Elaboración del informe de auditoría. Aspectos básicos e importancia del informe de auditoría.

3.1.3. Ejecución y seguimiento de acciones correctoras.

3.2. Auditoría de Sistemas de Información.

3.2.1. La Función de la Auditoría en los Sistemas de Información. Conceptos básicos. Estándares y Directrices de Auditoría de SI.

3.2.2. Control interno y mejora continua. Buenas prácticas. Integración de la auditoria de protección de datos en la auditoria de SI.

3.2.3. Planificación, ejecución y seguimiento.

3.3. La gestión de la seguridad de los tratamientos.

3.3.1. Esquema Nacional de Seguridad, ISO/IEC 27001:2013 (UNE ISO/IEC 27001:2014: Requisitos de Sistemas de Gestión de Seguridad de la Información, SGSI).

3.3.2. Gestión de la Seguridad de los Activos. Seguridad lógica y en los procedimientos. Seguridad aplicada a las TI y a la documentación.

Duración del módulo: 150 horas.

Módulo 8. Sociedad de la información y retos contemporáneos en materia de protección de datos (redes sociales y big data) (6 ECTS)

- Sociedad de la Información

- Internet de las cosas (IoT)

- Big data y elaboración de perfiles

- Redes sociales

- Tecnologías de seguimiento de usuario

- Blockchain y últimas tecnologías

Correspondencia con el Esquema AEPD-DPD

3.4. Otros conocimientos.

3.4.1. El cloud computing.

3.4.2. Los Smartphones.

3.4.3. Internet de las cosas (IoT).

3.4.4. Big data y elaboración de perfiles.

3.4.5. Redes sociales

3.4.6. Tecnologías de seguimiento de usuario

3.4.7. Blockchain y últimas tecnologías

Duración del módulo: 150 horas.

Modulo 9. Prácticas profesionales (6 ECTS)

Prácticas profesionales en un entorno real de trabajo que permita al alumno construir y aplicar el saber de manera integradora e involucrarles en la realidad profesional.

Duración del módulo: 150 horas.

Módulo 10. Trabajo Fin de Máster (6 ECTS)

Realización de un trabajo/proyecto fin de máster de carácter individual en el que se integren todos los conocimientos adquiridos en el máster y posterior exposición ante un tribunal académico.

Duración del módulo: 150 horas.

Criterios de superación del programa

El estudiante será calificado a través de un sistema de evaluación continua en el que la nota final de cada Módulo (1-8) se obtiene de la siguiente manera: 60% se corresponderá con la calificación del examen presencial y el 40% con el resto de las actividades.

Calendario de implantación del título

El Máster Universitario en Protección de Datos se implantó en el año 2022.

Plazas de nuevo ingreso

200 plazas verificadas.

Más allá del aula

Impulsamos tu empleabilidad y espíritu emprendedor desde el primer día. Conoce todos los recursos que ponemos a tu alcance para ayudarte a crecer, dentro y fuera de clase.

Recibe orientación personalizada de un coach profesional que te guiará en tu camino laboral. Define tus metas, fortalece tu perfil y prepárate para destacar en cada proceso de selección.

Asiste a visitas, jornadas de simulación, seminarios internacionales y eventos destacados, como la LegalWeek.

Conoce a emprendedores y participar en retos profesionales. Dispondrás de programas formativos como Proyecto Europeo ICORE.

Accede a talleres como excel aplicado, negociación efectiva, y mucho más a través de LinkedIn Learning.

Nuestro modelo educativo

Acceso

Te detallamos los perfiles recomendados para estudiar esta titulación y los requisitos de acceso al programa.

Perfil recomendado

El Máster en Protección de Datos está enfocado a estudiantes con el siguiente perfil de ingreso:

- Licenciados o graduados en Derecho

- Licenciados o graduados en Administración y Dirección de Empresas

- Licenciados o graduados en Informática

- Licenciados o graduados en Telecomunicaciones

- Licenciados o graduados en Ciencias de la Comunicación

- Licenciados o graduados en Ciencias Políticas

- Licenciados o graduados en Relaciones Laborales

- Licenciados o graduados en Negocios Internacionales

- Licenciados o graduados en titulaciones de análisis de datos

- Experiencia laboral/ profesional acreditada en el ámbito de protección de datos, con no menos de 1 año de experiencia demostrable realizando las mismas tareas en el mismo ámbito de conocimiento

Requisitos de acceso

Para el acceso al Máster Universitario en Protección de Datos se exige al estudiante el requisito legal conforme a lo previsto en el R.D. 861/2010:

- Estar en posesión de un título universitario oficial español u otro expedido por una institución de educación superior perteneciente a otro estado integrante del Espacio Europeo de Educación superior que faculte en el mismo para el acceso a enseñanzas de Máster.

- Estar en posesión de un título conforme a sistemas educativos ajenos al Espacio Europeo de Educación Superior sin necesidad de la homologación de sus títulos, previa comprobación por la Universidad de que aquéllos acreditan un nivel de formación equivalente a los correspondientes títulos universitarios oficiales españoles y que facultan en el país expedidor del título para el acceso a enseñanzas de postgrado.

- El acceso por esta vía no implicará, en ningún caso, la homologación del título previo del que esté en posesión el interesado, ni su reconocimiento a otros efectos que el de cursar las enseñanzas de Máster.

Proceso de admisión

1

Documentación

Necesitarás enviar la documentación específica a tu asesor personal.

- Formulario de admisión.

- Documento legal de acceso a la titulación elegida.

- Fotocopia de tu DNI.

- Curriculum vitae.

2

Prueba de acceso

Una vez revisada la documentación tu asesor personal se pondrá en contacto contigo.

- Entrevista personal.

- Test de evaluación competencial.

- Prueba de evaluación de idioma (si procede).

3

Reserva de plaza

Formalización de la reserva de plaza a través de nuestros diferentes métodos de pago

- Domiciliación bancaria.

- Tarjeta de crédito.

- Pago virtual.

Programa de becas y ayudas

Queremos ayudarte. Si quieres estudiar en Universidad Europea, tendrás a tu disposición una amplia selección de becas propias y oficiales.

Convalidaciones y traslados de centros

No tienes por qué seguir en algo que no te gusta. Por eso hemos diseñado planes específicos de convalidaciones y traslados de centro.

Consulta cómo solicitar tu estudio de convalidaciones online para cambiar tu expediente y comenzar tus estudios en Universidad Europea.

Claustro

Has visto de 8 resultados

CV del profesorado del título

Excelencia avalada por los mejores

Preguntas frecuentes

¿Qué es la protección de datos?

La protección de datos es el conjunto de derechos y garantías y la facultad de control frente a la utilización, tratamiento, almacenamiento, organización y acceso a la propia información y los datos personales de usuarios por parte de terceros.

¿Cuándo se vulnera la protección de datos?

La protección de datos se vulnera cuando no se cumple lo recogido en la Ley Orgánica de Protección de Datos y el Reglamento General de Protección de Datos. Es decir, cuando se produce la destrucción, alteración, pérdida o filtración de datos personales; cuando un tercero no autorizado accede a datos personales; o bien, cuando no se atienden las solicitudes de los usuarios a sus derechos de acceso, rectificación, supresión, limitación, portabilidad y oposición al tratamiento de sus datos personales.

¿Qué protege la Ley de Protección de Datos?

La Ley de Protección de Datos tiene por objeto garantizar y proteger el tratamiento de los datos personales recopilados por empresas y terceros, de manera automatizada o no, y asegurar que su uso no será distinto de aquel para el que fueron recogidos.

¿Cuáles son los derechos de protección de datos?

Los derechos de protección de datos permiten y garantizan que los usuarios puedan ejercer, ante el responsable de la recopilación de sus datos personales, su derecho al acceso, rectificación, oposición, supresión (derecho al olvido) y limitación de su tratamiento.